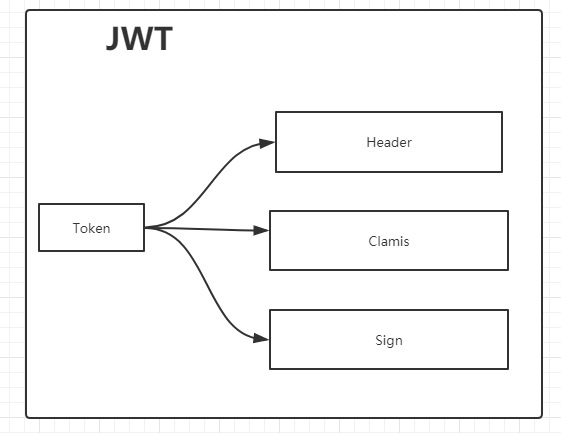

1.JWT生成token的结构:

-

Header: 标题包含了令牌的元数据,并且在最小包含签名和/或加密算法的类型

-

Claims: Claims包含您想要签署的任何信息

-

JSON Web Signature (JWS): 在header中指定的使用该算法的数字签名和声明

JWT原始存储的原始数据:

{

"appKey":"eddue",

"appSecret":"123456",

"appVersion":"1.0.0",

"customerId":"1",

"customerMobile":"150XXXXXXX",

"customerName":"XXX",

"loginTimeStamp":1540202470443,

"systemSource":"android",

"timestamp":"1540204270527"

}

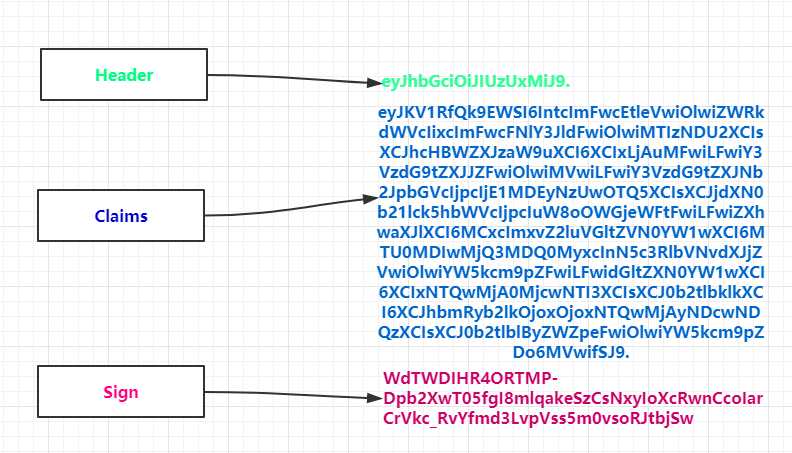

生成转化成token字符串数据结构

注意事项:

1.sign签名加密的key一定要放在服务端配置,防止外泄

2.访问http请求的方式一定要改成https

3.默认JWT的token是永久有效,可以在token中加入时间戳,利用redis存储用户信息,使用redis缓存失效时间策略,实现JWT的token失效

4.针对token串存在安全问题,对tokenId以及其他请求参数再做一次签名处理防止黑客获取请求token后,在token有效期内修改其他请求参数。如果你还不放心,我们可以在继续使用AES非对称算法对请求数据进行加密处理,防止数据篡改